OpenSSL - Vérification de clés privées et publiques

Un besoin très courant avant de déployer le certificat sur le serveur est de comparer la correspondance mutuelle de la clé privée et du certificat émis. Ce sont toujours quelques clés qui doivent appartenir ensemble. Sinon, le certificat ne serait pas installé, ou pire, une erreur de clé pourrait provoquer un dysfonctionnement du site. L'interconnexion s'applique également entre la clé privée et la demande de certificat (CSR).

OpenSSL

Pour travailler avec des certificats, vous devez avoir la bibliothèque OpenSSL installée. Consultez la page OpenSSL pour Windows et Mac OSX pour les instructions et les liens de téléchargement.

Vérification des clés

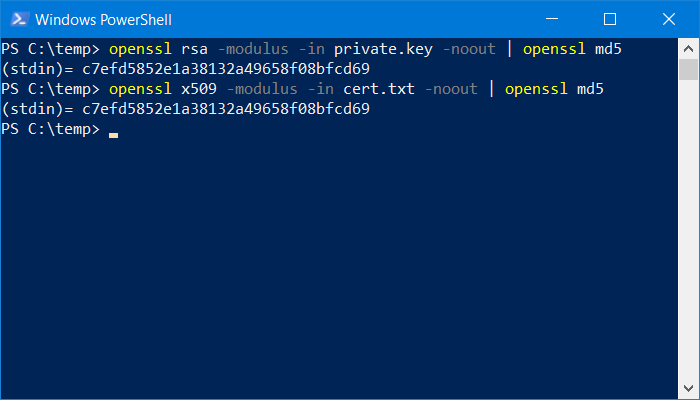

Une séquence de deux commandes OpenSSL séparées par un caractère "|" est utilisée pour comparer les clés, ce qui donne une chaîne de caractères qui doit être identique pour les deux clés. Dans ce cas, les clés testées doivent être associées.

Les commandes suivantes doivent être saisies l'une après l'autre pour générer des sorties séparées. La sortie est un hachage md5 (empreinte) de la clé, elle peut être remplacée par l'algorithme sha256, qui donne cependant une chaîne de caractères plus longue. Vous pouvez nommer les extensions de fichier comme vous en avez besoin et comme vous en avez l'habitude, par exemple .csr, .crt, .txt.

Comparaison de la clé privée et du certificat émis :

openssl rsa -modulus -in private.key -noout | openssl md5

openssl x509 -modulus -in cert.txt -noout | openssl md5

Comparaison de la clé privée et de la demande de certificat :

openssl rsa -modulus -in private.key -noout | openssl md5

openssl req -modulus -in domena.csr -noout | openssl md5

Chaque commande donne une chaîne de caractères. Si la sortie de chaque commande correspond, les clés doivent être associées. Si les sorties ne correspondent pas, les clés ne correspondent pas et le certificat ne peut pas être installé. La seule solution est de générer de nouvelles clés.

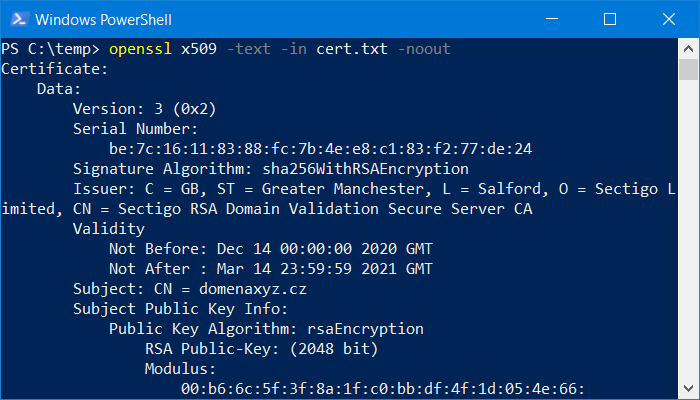

Afficher les informations du certificat émis

Utilisez la commande x509 pour vérifier le certificat émis et ses informations. Cela peut vérifier que les informations dans le certificat sont correctes et correspondent à votre clé privée.

openssl x509 -text -in cert.txt -noout

La sortie est un aperçu complet des informations du certificat émis, y compris la validité, l'expiration et les données sur le domaine, ou pour les certificats OV SSL d'entreprise des informations sur l'entreprise.

Quelle est la prochaine étape ?

Retour à l'aide

Vous avez trouvé une erreur ou vous ne comprenez pas quelque chose ? Écrivez-nous !